El advenimiento de las GPGPU en la década de los 2000 amplío el espectro de las GPU. Desde el lucrativo mercado de los juegos para ordenador, al todavía más lucrativo mercado de la computación de alto rendimiento y los contratos gubernamentales. Todo ello producto de la evolución del chip gráfico. Pues bien, un método que usan los hackers para reventar contraseñas son las tarjetas gráficas.

Hemos de partir del hecho de que el chip principal de una tarjeta gráfica no es un procesador como los de Intel y AMD, sin embargo, pueden ejecutar pequeños programas en paralelo llamados shaders. Estos están pensados para ejecutarse en una parte concreta del pipeline gráfico y están pensados para manipular una primitiva gráfica. Obviamente, en el ámbito de la propia GPU, esto no es más que datos codificados en binario y, por tanto, se pueden emplear para manipular cualquier dato, por lo que podemos ejecutar cualquier algoritmo en ellas. ¿Qué ocurre si este mismo es la contraseña de algo importante?

¿Por qué se usan las tarjetas gráficas para reventar contraseñas?

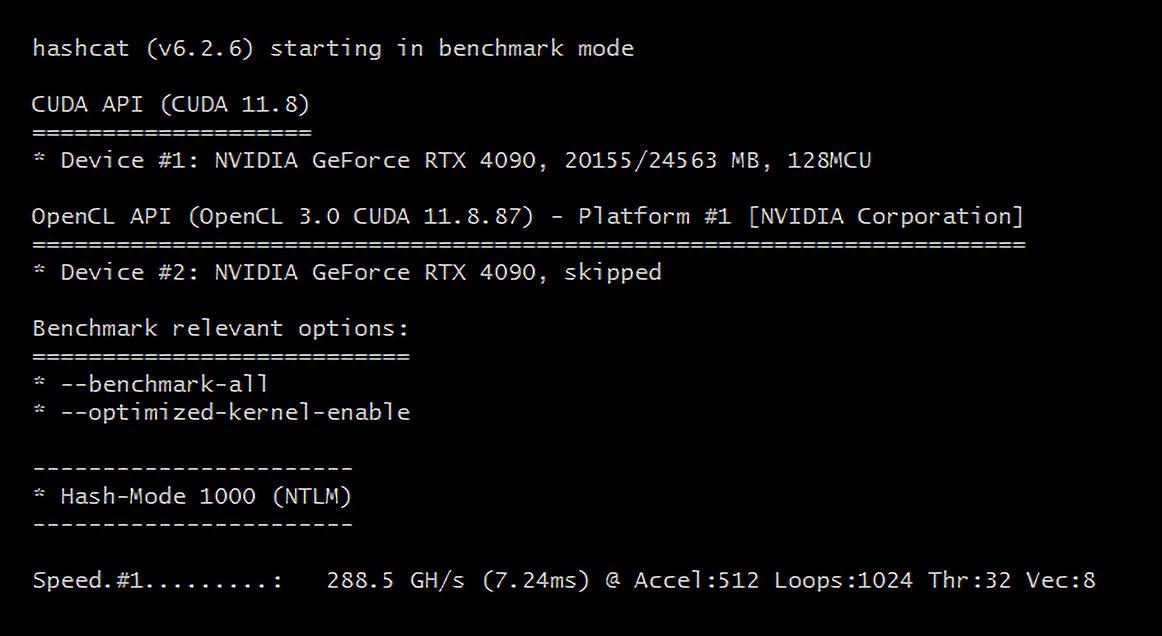

Por el simple hecho que disponen de más núcleos que un procesador, por ejemplo, el i9-13900K de Intel tiene 24 núcleos en total, pero la GPU más potente en la actualidad es la RTX 4090, que dispone de 128 de ellos. Si bien la complejidad del núcleo de una CPU es 10 veces mayor, para el trabajo de conseguir descifrar una contraseña no lo es. Nuestro objetivo es obtener la contraseña con una tarjeta gráfica, probando para ello todas las combinaciones posibles de la misma.

¿Se trata de un trabajo fácil? No, desde el momento en que la complejidad de una contraseña depende de la cantidad de caracteres que la compongan y de la variedad de estos. Es más, muchas veces los sistemas a nivel interno se emplean mapas de caracteres extendidos como el UNICODE para cifrar internamente ciertas informaciones. Así que olvidaos del mito del superhacker de las películas que entra en un lugar de máxima seguridad en segundos.

La diferencia principal entre gráficos y computación en una tarjeta gráfica es que mientras que los primeros dependen de una sola lista de pantalla, el segundo tipo de aplicaciones no, lo que nos permite varias de ellas para obtener contraseñas. Por ejemplo, se pueden usar los RIG de minería para dicha tarea.

¿Qué aplicación se suele utilizar?

Pues bien, existe una aplicación llamada para ello hashcat, que sus programadores la hicieron para que los usuarios pudiesen usar la GPU de su ordenador para recuperar las contraseñas que han olvidado. Este funciona en cualquier GPU al estar desarrollado en OpenCL y también con cualquier sistema operativo, soportando también macOS y Linux.

Sin embargo, no se trata de un chasquido de dedos y ya está, incluso aprovechando varias tarjetas gráficas tope de gama se pueden tardar incluso horas a que se prueben todas las contraseñas en un mismo sistema. Por ejemplo, recientemente han probado ocho RTX 4090 en paralelo montadas en un RIG para minería para poder descubrir una contraseña con ocho caracteres complejos en un máximo de 48 minutos. Tiempo que les ha servido para descubrir los 200.000.000.000 de contraseñas posibles. Es decir, una medía de 7.24 ms por contraseña.

En realidad, todo ello no de deja de tener los mismos principios que el de la minería de criptomonedas. Hemos de partir del hecho de que cuando se intenta reventar una contraseña remota es necesario que el otro sistema responda si esta es correcta o no. Por lo que hay una latencia adicional, además que tener una gran cantidad de comprobaciones de forma muy rápida, pueden llegar a colapsar el sistema por la gran cantidad de demandas.