Bitlocker es una aplicación integrada en Windows, que busca crear una mayor seguridad para los datos que tenemos almacenados en un ordenador con este sistema operativo, y realmente podemos dudar de su efectividad. Y es que ahora, podemos decir que Bitlocker no es extremadamente seguro, ya que es posible conseguir la información encriptada mediante este programa con tan solo una Raspberry Pi, y menos de un minuto de nuestro tiempo.

Las aplicaciones utilizadas para encriptar datos ofrecen un blindaje adicional para aquellas personas que quieren mantener la mayor privacidad posible a la hora de guardar documentos en un ordenador, siendo un gran problema conocer que podemos sobrepasar esta capa de seguridad con un dispositivo que cuesta menos que un USB normal, y que además nos permite hacer esto en un tiempo menor de lo que se tarda en mover un documento de gran tamaño.

¿Bitlocker ya no es seguro?

Como bien hemos indicado al principio, la encriptación de disco de Windows se ha visto comprometida, pero esto no implica que se trate de un gran problema que puede hacer que nuestros datos se encuentren completamente desprotegidos. Esto se debe a que la práctica que se ha utilizado para comprometer la información cifrada de un ordenador con Bitlocker, requiere conectar de forma física la Raspberry Pi a uno de los canales de datos del ordenador para poder utilizar el sniffer, siendo esto un factor clave que tener en cuenta, ya que implica desmontar algunas piezas del PC para poder llevar a cabo este exploit.

Pero esto no significa que no sea un problema, ya que aunque tenga que llevarse a cabo de forma física, sigue siendo una cuestión de seguridad bastante grave, ya que el motivo por el que esto sucede, se debe principalmente a que las vías de comunicación que hay entre la CPU y el TPM externo están completamente sin cifrar en el arranque del ordenador. Pero en este caso, volvemos otra vez a la configuración física, ya que Bitlocker requiere en algunos casos que exista un TPM externo, en el que guarda la información crítica, por lo que realmente depende mucho de la configuración que tenga el ordenador, ya que en muchas ocasiones esta acción la lleva a cabo por completo la CPU.

¿Qué fallo de seguridad ocasiona esto?

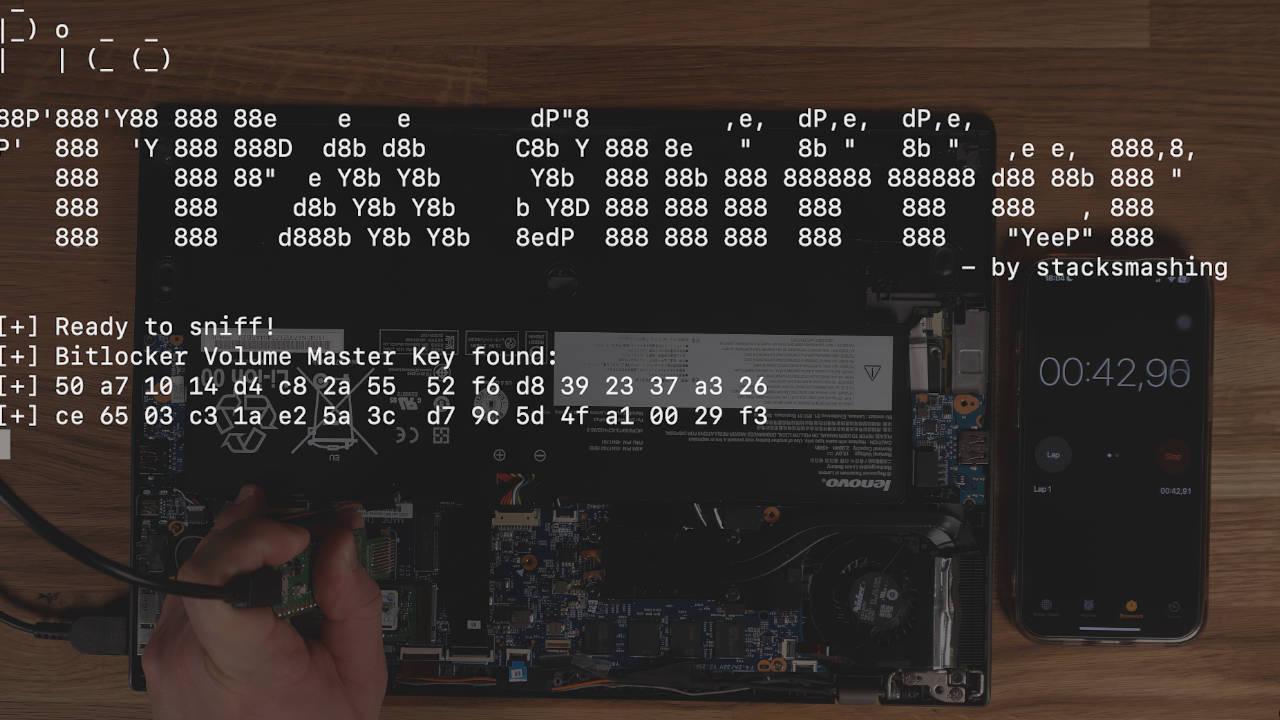

Como bien hemos indicado anteriormente, el fallo de seguridad que existe principalmente es que el bus de datos que conecta el TPM externo con la CPU no cifra los datos al arrancar el PC, permitiendo conectar una unidad incorporada con un software capaz de conseguir esa información de forma bastante sencilla. Ya que al final, si no existe un cifrado de datos, es posible sacar la información de cualquier sitio, es por ello que en internet por ejemplo se dejaron de utilizar documentos en texto plano para almacenar y compartir la información.

De esta forma, el youtuber Stacksmashing (creador de la Raspberry Pi que permite explotar esta vulnerabilidad), aprovecha este fallo de cifrado para conectar directamente el modelo modificado de la Raspberry al hacer contacto con las almohadillas metálicas que sobresalen de los buses de datos, de forma que intercepta la información que estos contienen, haciendo que Bitlocker no sea seguro. De todas formas, la configuración que utiliza es específicamente vulnerable frente a esta conexión, ya que en modelos más actuales de placas base es más complicado tratar de interceptar los datos que estos transfieren.