Demuestran lo fácil que es explotar el fallo de Intel, el «Intelgate» es real

A primera hora de esta mañana éramos de los primeros en hacer eco de un fallo de seguridad en los procesadores Intel. Si seguimos de cerca la seguridad informática, una vulnerabilidad más no debería asustarnos, ya que casi todas las semanas nos encontramos con alguna. Sin embargo, en esta ocasión, la cosa va más allá, y es que debido, a la magnitud de esta vulnerabilidad, solucionarla hará que nuestros ordenadores funcionen entre un 5% y un 30% más despacio.

Esta misma mañana os contábamos que hasta que no se solucionara los investigadores de seguridad no iban a publicar información técnica sobre esta vulnerabilidad para evitar que piratas informáticos pudieran aprovecharse de ella. Desde que esta vulnerabilidad se ha dado a conocer, Intel ha sido la compañía de la que más se ha hablado a lo largo del día de hoy, tanto que hasta ha llegado a ser Trending Topic en Twitter.

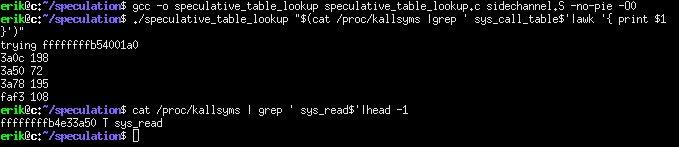

Aunque no se hayan dado detalles técnicos sobre la vulnerabilidad, la información que se ha ido generando por la red ha sido más que suficiente para que los hackers más avanzados hayan sido capaces de adivinar por dónde iban los tiros y, en pocas horas, ser capaces de detectar ellos mismos la vulnerabilidad y demostrar, por desgracia, que es real, además de muy sencilla de explotar.

Como podemos ver en la captura anterior, un usuario de Twitter ha sido capaz de modificar el Kernel y las interrupciones del sistema aprovechándose de esta vulnerabilidad, por lo que ya está claro: el fallo de seguridad de Intel es 100% real, y todos vamos a pagar la solución.

¿Cómo puedo saber si estoy afectado y protegerme de esta vulnerabilidad?

Muchos medios empiezan a asegurar que los parches ya están listos, y que hay formas de saber si nuestro procesador está, o no, afectado.

Todos los procesadores Intel relativamente modernos están afectados por esta vulnerabilidad, no hay aplicaciones ni herramientas mágicas que nos permiten comprobar si alguno está afectado o no. No se sabe con certeza los primeros modelos afectados y cuales aún no lo eran, pero se cree que la antigüedad de la vulnerabilidad puede ser de 10 años.

Solucionar esta vulnerabilidad es una labor muy complicada. Aunque sería lógico pensar que una actualización de firmware solucionaría el fallo de seguridad, en realidad no es así, sino que van a ser los desarrolladores de los sistemas operativos (Microsoft, Apple y la comunidad Linux) quienes desarrollen los parches que solucionen estos problemas, parches que deberían llegar a todos la próxima semana ya que están escritos, pero no liberados a falta de probarlos y poder optimizarlos para reducir el impacto de ellos.

El problema de este parche de seguridad es que, al hacer funcionar las medidas de seguridad adecuadas para controlar los permisos de los procesos y peticiones, el rendimiento de los procesadores se va a reducir en torno a un 5% y un 30%. Por si fuera poco, los procesadores AMD, que no son vulnerables a este fallo de seguridad, parece que van a tener que pagar justos por pecadores, y es que el parche de seguridad que corrige este fallo también va a afectar al rendimiento de AMD.

¿Podría ser consciente Intel de esto?

Como era de esperar, las redes sociales se han llenado de especulaciones en torno a Intel y esta vulnerabilidad. Algunos usuarios en las redes sociales llegan a comparar esta brecha de seguridad, y su ocultación, con el famoso Dieselgate que engañaba a los compradores a la hora de medir la contaminación de un vehículo.

La verdad es que las especulaciones tienen parte de razón, y es que dentro de la compañía se han visto movimientos muy extraños últimamente, como, por ejemplo, que su CEO venda todas sus acciones hasta quedarse con las mínimas para seguir manteniendo su puesto, o que el ingeniero responsable de la arquitectura de Intel de los últimos 20 años haya abandonado la compañía.

Habrá que esperar hasta la semana que viene para poder conocer de primera mano más información al respecto, pero la cosa no pinta nada bien para Intel, y mucho peor para los usuarios.

¿Qué opinas sobre el Intelgate?