Actualmente, el intento de robo de credenciales por diferentes y variopintos métodos es algo de lo más normal. Se requieren, por tanto, medidas adicionales que ayuden a proteger al usuario frente a estas amenazas. Una de las soluciones es el TPM o Módulo de Plataforma Segura, un elemento que ayuda en la seguridad y es obligatorio para Windows 11.

Microsoft, el 5 de octubre de 2021 lanza el sistema operativo Windows 11 que, entre sus requisitos, establece la necesidad de disponer del chip TPM 2.0. Esta medida enfocada a la seguridad no ha terminado de gustar al usuario y, en un primer momento, generó bastante caos entre los fabricantes de placas base.

¿Qué es TPM?

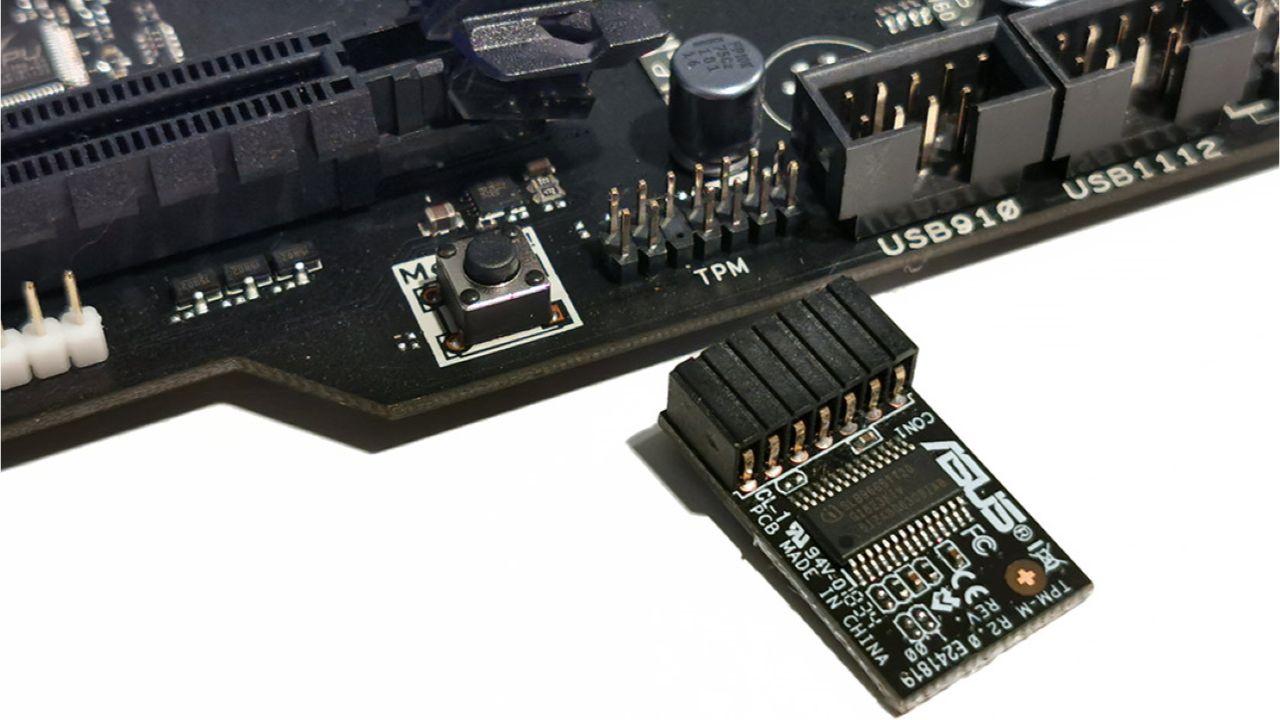

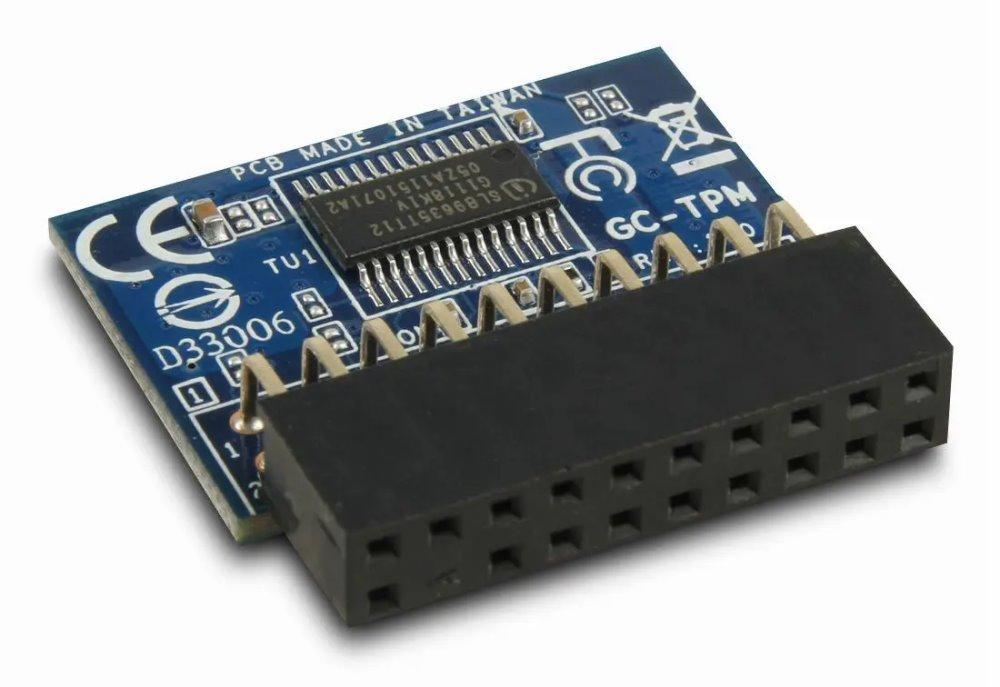

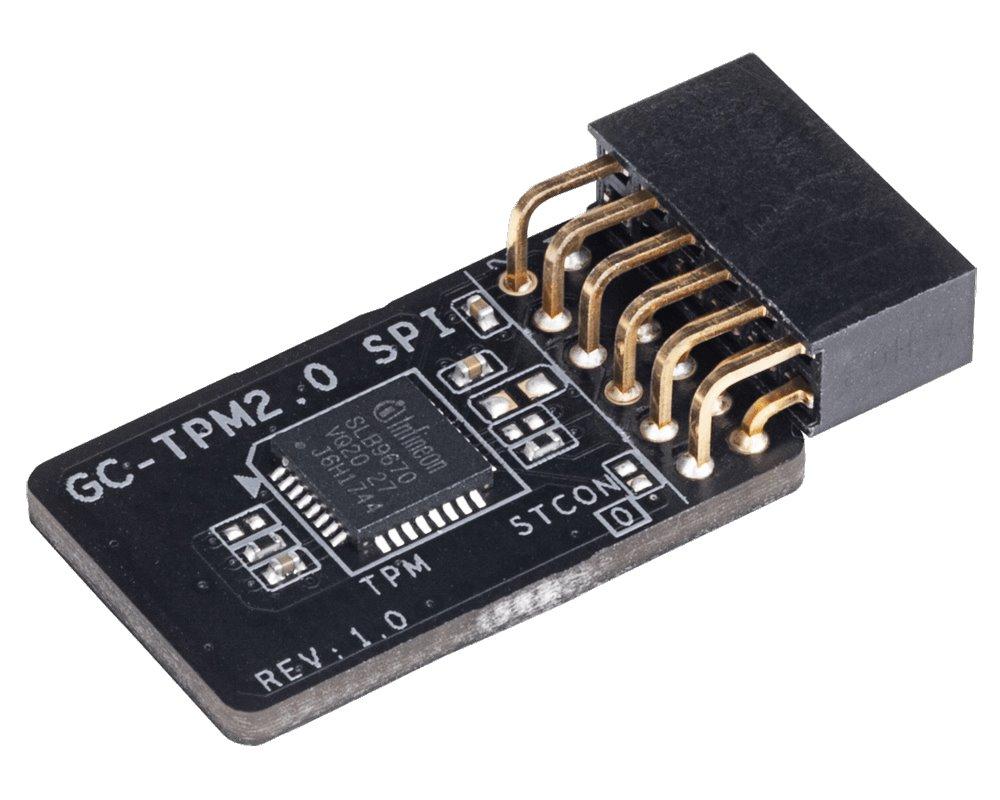

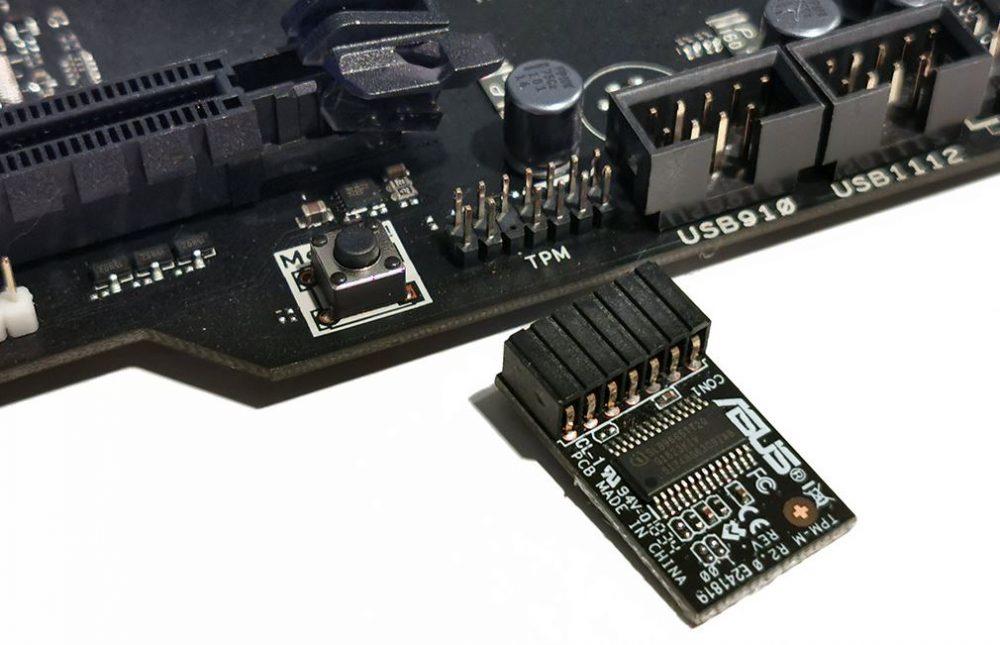

Explicado de una manera sencilla, es un pequeño chip, normalmente independiente del procesador. Puede presentarse como un módulo que se agrega a la placa base o bien, estar integrado en el chipset.

Quien está detrás del desarrollo es un consorcio de empresas de la industria denominado Trusted Computing Group (TCG). Actualmente, el TPM (Trusted Plataform Module) se encuentra estandarizado por la Organización Internacional de Normalización (ISO) y la Comisión Electrotécnica Internacional (IEC). La versión más moderna de esta norma es la ISO/IEC 11889:2015.

Algo interesante es que TCG cuenta con un listado oficial de empresas certificadas para fabricar los TPM. Esto permite saber si el módulo es confiable o por contra, es de origen dudoso y mejor no arriesgarse. Destacan las empresas AMD, Intel, Lenovo, Infineon Technologies, Qualcomm, Samsung, Texas Instruments, Broadcom o IBM, entre otras.

Características principales

Vamos a ver un poco los principales aspectos de este módulo:

- Permite generar números aleatorios mediante hardware

- Generación de claves criptográficas seguras para usos limitados

- Crear un clave hash que es casi imposible de falsificar de la configuración de hardware y software. Permite comprobar que el hardware y el software no se han manipulado

- Cifrado de los datos mediante una clave RSA única que procede de una clave de almacenamiento

- Sellado de los datos con una especificación de estado del TPM, necesario para el descifrado de los datos

- Funciones de Trusted Computing para que los datos sean descifrados

¿Para qué sirve TPM?

Dicho procesador está enfocado en el cifrado y almacena parte de la clave secreta necesarios para el descifrado de los datos del sistema y acceso a servicios. Para Windows 11, el elemento TPM tiene funciones como almacenamiento de los datos biométricos para Windows Hello o una parte de la cadena de cifrado para BitLocker.

Adicionalmente, el módulo de plataforma segura puede almacenar cualquier otra información que requiera ser cifrada. Esto pueden ser contraseñas, credenciales de acceso, certificados varios y cualquier tipo de clave de cifrado adicional. Toda esta información se almacena en el TPM de manera física, no mediante software. Quiere decir esto que un ataque de software a este módulo no puede exponer las claves almacenadas.

Contar con este elemento aumenta la seguridad mediante un certificado de clave de respaldo estático. Se almacena este certificado en el módulo y no sufre variaciones en ningún momento. Esto garantiza que cuando un componente se comunique con el TPM, pueda verificar su autenticidad.

Resumiendo, es un elemento destacado que protege contraseñas, certificados y otros elementos similares. Como no se comunica con servidores u otros sistemas, la posibilidad de robo de credenciales se reduce notablemente.

Usos principales de este elemento

Principalmente su función es garantizar la seguridad de los diferentes componentes. Tratar de evitar la instalación de firmware que pueda ser malicioso, sobre todo, el que se «incrusta» en la BIOS. Es un elemento adicional de seguridad para evitar la exposición de información de los usuarios.

Integridad del sistema

Su principal función es garantizar la integridad del equipo informático. Se entiende como «integridad» que el comportamiento del hardware es el previsto sin tener en cuenta el sistema operativo. Nos garantiza que tenemos una combinación de hardware y software confiable desde el inicio.

Existe una combinación de tres elementos que garantizan la integridad del sistema, como son: TPM, firmware y sistema operativo.

Cifrado de disco duro

Tenemos herramientas de cifrado de la información del disco duro, como el software BitLocker, que se apoyan en TPM. Los datos almacenados en la unidad de almacenamiento se cifran para evitar que cualquiera pueda acceder a la información. Para este proceso se pueden usar las claves TPM, garantizando así que solo con el equipo que lo hemos cifrado, lo podemos descifrar

Otros usos

Adicionalmente, TPM se puede usar para las siguientes aplicaciones:

- Gestión de los derechos digitales (DRM)

- Windows Defender

- Inicio de sesión en Windows

- Protección y certificación de las licencias de software

- Impedir las trampas en los juegos online

Tipos de TPM existentes

Existen cinco tipos de implementaciones de este elemento, que veremos de más segura a menos segura. Son las siguientes:

- TPM discretos: chips dedicados que implementan esta función dentro de su propio encapsulado y son resistentes a la manipulación. Básicamente, estos son los que se agregan a las placas base mediante un módulo adicional

- TPM integrados: se integra dentro de otro chip, habitualmente, se incluye dentro del procesador. Intel ofrece ya procesadores con TPM integrado

- fTPM o TPM de firmware: son integrados dentro del firmware de la BIOS que se ejecutan en la capa de ejecución confiable de la CPU. Intel, AMD y Qualcomm lo integran en la BIOS UEFI de sus chipsets más modernos. Es el sistema más usado en los sistemas domésticos

- vTPM o TPM de hipervisor: hablamos de TPM virtuales creadores para sistemas de hipervisión. Se ejecutan en un entorno aislado oculto del resto de software ejecutado dentro de una máquina virtual. Google Cloud Plataform lo ha implementado en sus sistemas

- TPM de software: programas informáticos que emulan el TPM que se ejecutan sin más protección de que obtendría el sistema operativo de cualquier programa habitual. Están más enfocados a entornos de desarrollo

Dentro de los requisitos para ejecutar Windows 11

Uno de los requisitos de Windows 11 para poder ser ejecutado es la integración de TPM 2.0. El motivo de esto es garantizar la seguridad e integridad del sistema.

Windows adquiere el control de TPM en el proceso de inicio de Windows, y los motivos son muy interesantes. Primeramente, TPM realiza una verificación de integridad del sistema operativo antes de cargarlo. Se garantiza, mediante este proceso, que el sistema operativo no esconde código malicioso.

Otra de las funciones de combinar Windows y TPM, es mejorar las capacidades del antivirus. Normalmente, el software malicioso está pensado para ejecutarse una vez el sistema operativo está cargado. El antivirus se puede ocupar sin problemas de este software, pero los rootkits ya son más complejos.

Un rootkit es un software malicioso que está en nuestro ordenador y no ha sido detectado. Algunos de estos afectan al gestor de arranque o al propio kernel (núcleo del sistema operativo). Gracias al antivirus y al TPM, se puede combatir este tipo de software malicioso.

Estos son los motivos por los cuales Microsoft exige TPM para ejecutar Windows 11. No solo se limita al cifrado de discos con BitLocker o para Winodws Hello, este módulo hace muchas más cosas.

¿Se puede saltar este requisito?

La motivación de Microsoft para requerir el chip TPM en todos los equipos que utilicen Windows 11 no es un capricho, como hemos podido ver sobre estas líneas. La idea de Microsoft es que sistema operativo sea más seguro y evitar que los amigos de lo ajeno lo tengan tan fácil como en versiones anteriores de Windows. Windows es el sistema operativo más utilizado en todo el mundo por lo que es el principal objetivo de los hackers y cuantos más impedimentos ponga Microsoft, mejor que mejor.

Sin embargo, y de forma no oficial, modificando el registro de Windows 10, podemos saltarnos este requisito e instalar Windows 11. Sin embargo, ninguna de las medidas de seguridad que nos ofrece este chip estarán disponibles en el equipo que carezca de este, por lo que únicamente vamos a disfrutar de la nueva estética de Windows 11, no de las funciones se seguridad que se han implementado gracias al chip TPM.

Para octubre de 2025, está previsto que Windows 10 deje de recibir soporte oficial por parte de Microsoft. Será en ese momento cuando los usuarios tendrán la última palabra: actualizar sus equipos o instalar Windows 11 en equipos sin chip TPM para seguir disfrutando de actualizaciones. Lo que está claro es que, de ahora en adelante, este chip será imprescindible también en próximas versiones de Windows.

¿Tiene mi ordenador ya TPM 2.0?

Lo primero que debes saber es que, a partir de 2016, ya se empezó a integrar en la mayoría de sistemas. Intel y AMD lo agregaron mediante firmware en sus chipsets, así que, posiblemente solo tengas que activarlo por BIOS.

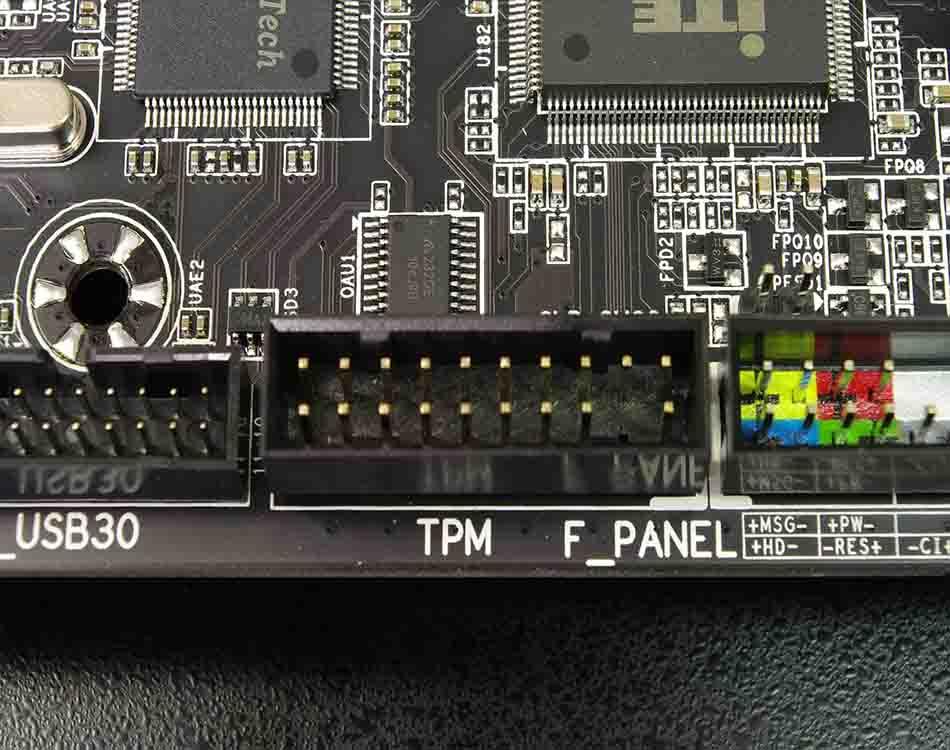

Si tu ordenador es más antiguo, puedes agregarlo, siempre que no sea un ordenador portátil. Las placas base, en su inmensa mayoría, tienen un puerto que permite agregar un módulo TPM de manera sencilla. Antes de comprar el módulo, debes asegurarte que tienes este conector. Normalmente está en la parte inferior de la placa base y se identifica como «SPI_TPM» o simplemente «TPM».

¿Cómo activar TPM en mi PC?

Como hemos comentado, si tu ordenador es de 2016 en adelante, posiblemente ya lo integré. Lo más normal es que en modelos de entre 2016 y 2022 este desactivado en la BIOS UEFI. Realmente, el proceso de activación es muy simple:

- Reiniciamos el ordenador (o lo apagamos y volvemos a encender)

- Pulsamos «SUPR» o «F2» para entrar en la BIOS UEFI (este es el sistema más habitual, pero puede variar entre fabricantes de placas base

- Una vez dentro de la BIOS, vamos a la opción de Configuración

- Ahora entramos en Opciones avanzadas

- Nos mostrará si tenemos TPM y si esta activado o desactivado. En caso de tenerlo y estar desactivado, simplemente cambiamos la opción a activado y listo

- Salimos guardando los cambios

Debemos tener en cuenta que cada fabricante de placas base lo puede poner en un apartado o dar un nombre diferente. Incluso, en algunos casos está habilitado, pero hay diferentes opciones del mismo. Destacar también que en las placas base con chipset para AMD Ryzen, aparece como fTPM (que hemos explicado más arriba que significa)

¿Cómo instalar el TPM?

Es posible que tu placa base no cuentan con un TPM de manera nativa, ya sea de tipo físico o por firmware. Puedes agregarlo, pero siempre que tu placa base sea compatible.

Normalmente, las placas base en la parte inferior, junto a los conectores de audio, USB frontal y conectores de la caja, trae un conector TPM específico para los módulos TPM dedicados o externos. Indicar que en algunos casos puede estar entre los puertos SATA y el conector de alimentación ATX, pero es más raro este caso.

Simplemente, deberías adquirir un módulo TPM en cualquier tienda e instalarlo. Recuerda que debes adquirirlo de un fabricante certificado o reconocible. Fabricantes como ASUS o ASRock, de gran reputación, ofrecen estos elementos. No adquieras soluciones de marcas raras, que nunca has escuchado, de dudosa procedencia o de origen chino, ya que podrían ser falsos o maliciosos.

Nosotros te recomendamos las siguientes opciones:

- ASUS TPM-SPI por 20 euros

- ASUS TPM 90MC03W0-M0XBN1 por 9 euros

- MSI MÓDULO TPM 2.0 por 39 euros

- ASRock Accessory TPM 2.0 por 21 euros

Existen más modelos en Amazon, pero dudamos de su calidad. No recomendamos adquirirlo en tiendas como AliExpress, ya que podrían no ser compatibles, no funcionar bien e incluso, contener malware.

¿Merece la pena?

El coste de comprar un chip TPM, dependiendo de cuál sea el fabricante es muy inferior al que implica comprar una nueva placa, ya que, además, la placa probablemente no sea compatible el procesador que monte nuestro equipo, lo que supone un doble gasto adicional, de ahí que optar por comprar un chip sea la solución más sencilla y económica, siempre y cuando lo compremos directamente al fabricante de nuestra placa o en un comercio conocido, como los enlaces que os hemos mostrado más arriba.

Sin embargo, si nuestro equipo no incluye este chip, significa que es muy antiguo, por lo que dependiendo del uso que hagamos de este, puede merecer más la pena renovar nuestra placa y procesador por alguno de última generación o generaciones más modernas ya que nos saldrá más económica la actualización y de paso, notaremos una mejoría en el rendimiento de nuestro PC.

Los requisitos a futuro de Windows 11, añadirán un extra adicional de seguridad que los equipos más antiguos no tienen, por lo que, es cuestión de tiempo que nuestro PC se quede anticuado, especialmente si sigue ejecutando Windows 10, ya que esta versión de Windows dejará de recibir soporte en forma actualizaciones en octubre de 2025.

Saltarse la limitación del chip TPM de Windows 11 es muy sencillo en la actualidad, sin embargo, las próximas actualizaciones de Windows 11 incluirán un nuevo requisito que no será posible saltarse, por lo que, si hemos hecho trampas para instalar la última versión de Windows disponible en este momento, el equipo dejará de funcionar de la noche a la mañana y no tendremos más remedio que actualizar el equipo o seguir utilizando Windows 10, lo que supondrá un peligro para nuestra seguridad digital.

Conclusión

Microsoft presentó de manera apresurada y caótica Windows 11, lo cual genero bastante desconcierto. Los fabricantes de placas base desconocían el anuncio y las especificaciones de este sistema operativo. Fueron muchos los usuarios que preguntaron a las marcas por TPM 2.0 para instalar Windows 11, lo cual, generó a los fabricantes de ordenadores de sobremesa, portátiles y placas base, bastante desconcierto. Poco a poco fueron informando y explicando cuales de sus sistemas tenían este módulo y como activarlo.

Actualmente no hay conflicto en este sentido, ya que los fabricantes lo activan de manera nativa. El usuario no tiene la necesidad de saber que TPM está activo, como activarlo o como agregarlo, ya está todo en orden.

Realmente, que este elemento cobre un papel más relevante es positivo para la seguridad del usuario. Se garantiza la integridad del sistema y reduce la posibilidad de que exista software malicioso que robe nuestra información. Al mismo tiempo plantea ciertos inconvenientes, sobre todo en software libre sin firmar para Windows, un problema muy sencillo de saltar ya que Microsoft permite pasar la responsabilidad de la seguridad del sistema al usuario con un simple clic.