Muchos de los problemas de seguridad de Intel en distintas plataformas vienen a través de él, sobre todo aquellas implementadas a partir de 2017. Es una pieza clave en las arquitecturas de Intel a partir de dicho año y en cambio, ha sido ampliamente atacada por distintos tipos de usuarios y grupos para poder romper su seguridad. Hablamos de Intel CSME, ¿por qué es tan importante y qué es exactamente?

Aunque pocos lo conocerán y sabrán de sus tremendas posibilidades, el Intel CSME ha ido evolucionando con el paso de los pocos años de vida no sin controversia. Es la mejor arma que tiene Intel actualmente para mantener la confianza y seguridad de cada plataforma y por ello, no para de recibir continuas mejoras y actualizaciones a base de firmwares.

Intel CSME, la piedra angular para todos los PCH de la compañía

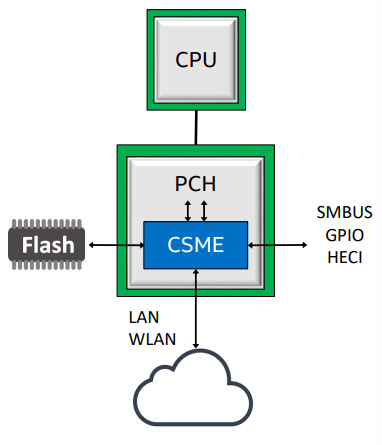

Intel denominó al sucesor de MEBx (Management Engine BIOS Extension) a partir de 2017 como CSME, el cual sería una versión totalmente nueva y muy mejorada del primero. CSME hace referencia a las siglas de Converged Security & Manageability Engine, algo así como el motor de seguridad y capacidad de administración convergente de cada plataforma.

Actualmente engloba tres apartados/módulos mucho más conocidos que su propio término y tremendamente relevantes para cada placa base como son:

- Management Engine (ME)

- Servicios de plataforma de servidor (Server Platform Services) o SPS

- Trusted Execution Engine (TXE)

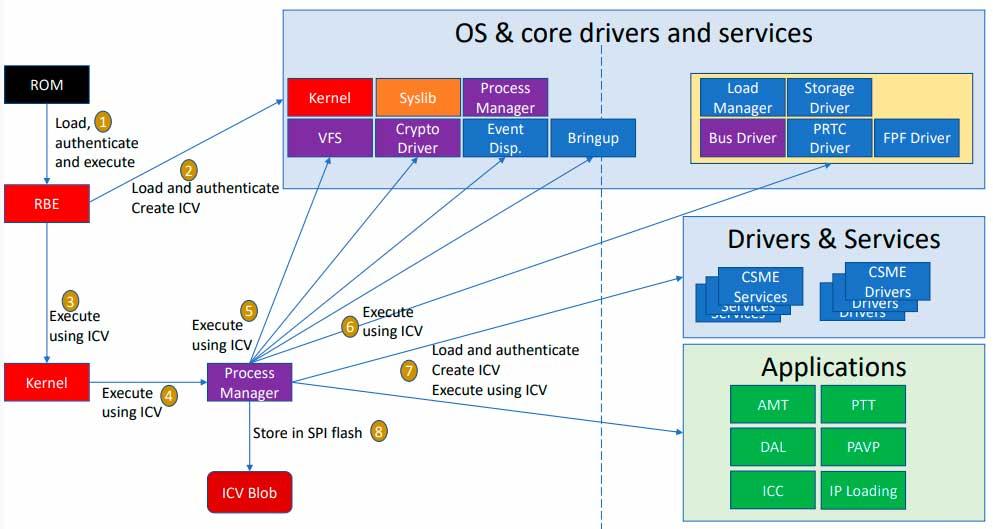

Vistos los apartados queda claro que CSME es la raíz de la confianza de cada plataforma de Intel. Su función principal a grosso modo es el proporcionar un entorno de ejecución aislado y protegido desde el host a modo de software que se ejecuta directamente en la CPU mediante un firmware que para esta última es totalmente transparente.

Tres roles principales que determinan su uso

Además de los tres módulos vistos y descritos arriba, CSME tiene tres roles principales que se definen varias características del sistema:

- Chasis

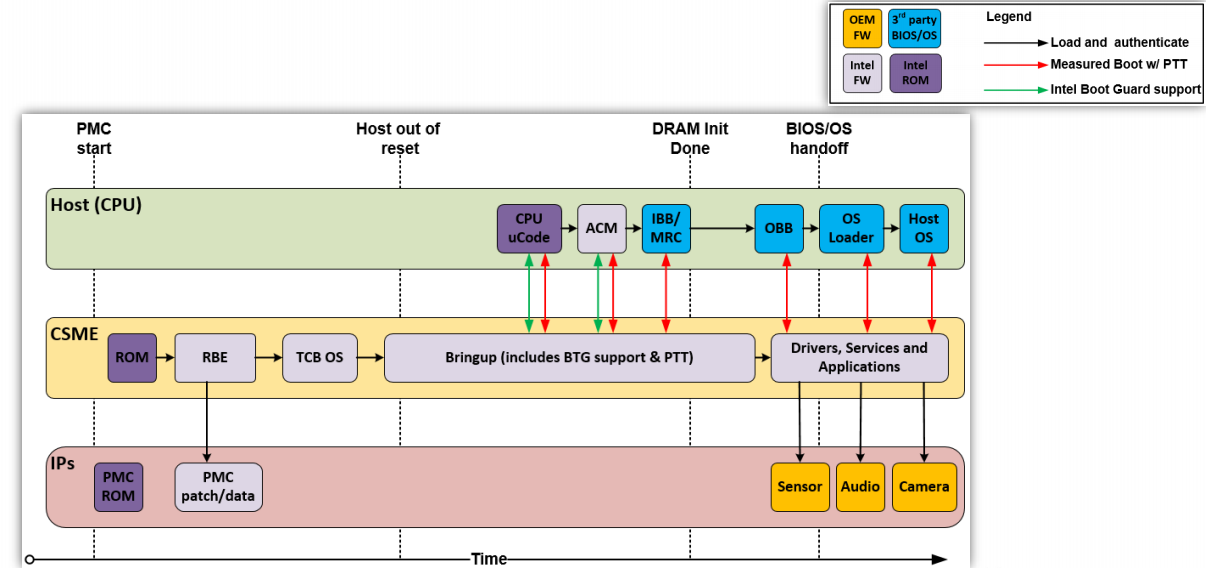

– Arranque seguro de la plataforma

– Overclocking

– Carga del microcódigo en los motores PCH y CPU HW - Seguridad

– Ejecución aislada y confiable de los servicios de seguridad (TPM, DRM y DAL) - Manejabilidad

– Gestión de la plataforma en una red fuera de banda (AMT)

Estos tres roles son determinados y directamente dependientes de otros que completan cada plataforma, como ISA o AT para la seguridad, pero básicamente definen qué puede o no puede hacer CSME dentro de cada módulo.

Como es de esperar, los ataques han sido cada vez más frecuentes a este motor de motores, puesto que abrirse paso a través de él da al atacante una ventaja muy clara para hacerse con el control del sistema hasta el punto de poder trabajar directamente desde BIOS/UEFI, pudiendo cargar microcódigos maliciosos en la CPU.

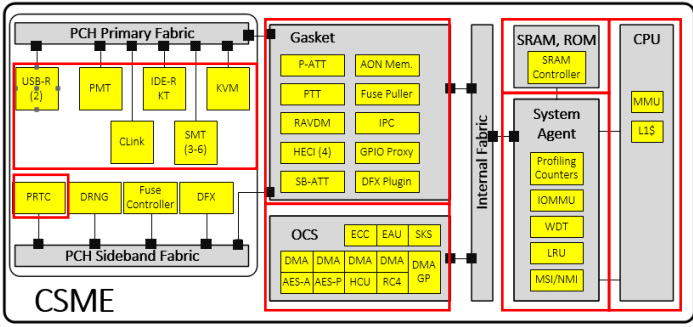

Por ello, Intel es muy cuidadosa a la hora de ofrecer información sobre la gestión de todo el sistema, ya que es capaz de controlar SRAM, ROM, SYSTEM Agent, OCS o Gaskets, por ejemplo.

Por lo tanto, y aunque Intel lo que hace es actualizar mediante firmware los tres módulos principales, es muy recomendable buscar por Internet las últimas versiones de ellos e instalarlas, manteniendo siempre la última UEFI disponible, donde no solo corregiremos errores o mejoraremos compatibilidades, sino que mantendremos la seguridad siempre al máximo.