La seguridad hoy en día es básica cuando de informática hablamos. Vivimos en un tiempo donde el parámetro seguridad está en entredicho, y hoy mediante los investigadores de la universidad de Radboud ha quedado más tocada si cabe, ya que han logrado romper el cifrado de seguridad de hardware de algunos SSD de marcas muy reconocidas.

Es posible omitir el cifrado de hardware a hardware

Mediante ingeniería inversa los investigadores Carlo Meijer y Bernard Van Gastel lograron omitir completamente el cifrado de varios modelos muy populares de SSD, lo que les permitió una recuperación completa de los datos sin conocer la contraseña o la clave.

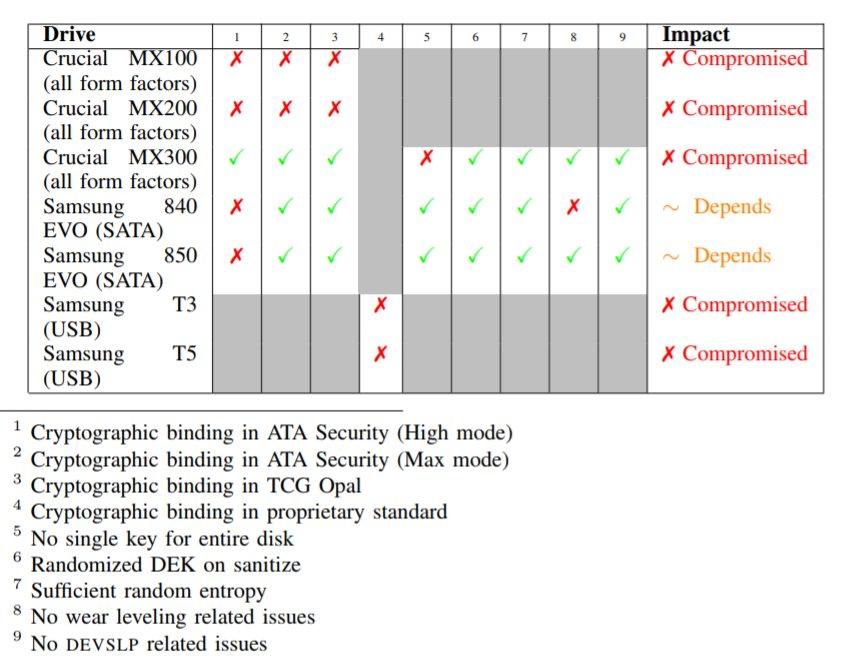

Para las pruebas usaron diferentes unidades de SSD como Crucial MX100, Crucial MX200 y MX300, mientras que en Samsung escogieron 840 Evo y 850 Evo.

La sorpresa saltó cuando los únicos que pudieron resistir parcialmente los ataques fueron los 840 Evo y 850 Evo. Además, los investigadores señalaron que los sistemas de cifrado más comunes y supuestamente seguros como Microsoft Bitlocker están afectados indirectamente, ya que se desactivan cuando detectan que existe un cifrado de hardware propio.

Aseguran entonces, que los SSD usarían solo tecnología de encriptación parcialmente segura. La recomendación de los científicos fue clara al respecto: no se puede confiar únicamente en el cifrado de hardware de los SSD actuales para guardar nuestros datos.

Recomiendan utilizar un cifrado de software adicional basado en código abierto como mejor opción. Concretamente hablan del software VeraCrypt, ya que permite el cifrado durante la operación y puede usarse con el cifrado de hardware al mismo tiempo.

No descartan Bitlocker como tal, pero tendría que ser ajustado a las pautas del grupo y a los SSD correspondientes, ya que este proceso no afectaría a los datos pero requiera la reinstación.

Ambos científicos son duros en cuanto a las soluciones que los fabricantes están implementando, ya que según comentan, el cifrado del hardware actual tiene la desventaja de confiar en los esquemas de cifrado patentados y no públicos. Se necesitaría implementar correctamente el cifrado de los SSD y eso es difícil, mientras que las consecuencias de cometer errores son a menudo catastróficas.

Así, los dos investigadores están pidiendo que se publique abiertamente el código apropiado para poder verificar de forma independiente su seguridad.

La TCG Opal tampoco se libra de las críticas, debido a que las pautas son muy complejas y es difícil implementar correctamente la criptografía en unidades de autocifrado o SED por sus siglas en inglés.

A juicio de estos dos investigadores las directrices deberían ser más simples y contener una implementación de referencia que sea pública para ayudar a cualquier desarrollador.

Podemos acceder al documento PDF donde se muestra todo el proceso de ingeniería inversa siguiendo este enlace.