El gran hackeo: China introdujo un chip para espiar empresas americanas como Apple y Amazon

Las hostilidades entre China y EEUU son diarias en cuanto a ciberseguridad se refiere, de hecho hay hasta mapas en tiempo real donde podemos consultar los ciberataques en todo el mundo y donde se ve perfectamente el alcance de esta guerra. Pero la exclusiva que ha lanzado hoy Bloomberg es como se suele decir «harina de otro costal«, es posiblemente «el gran hackeo del siglo XXI».

Hasta 30 compañías se han visto afectadas

En 2015 Amazon comenzó a estructurar lo que más tarde conoceríamos como Amazon Prime Video, rama que fue posible gracias a la adquisición de una empresa llamada Elemental Technologies.

Las capacidades de esta empresa y los contratos gubernamentales que tenía encajaban con la política de Amazon, por lo que el gigante de internet contrató una compañía externa para que examinara la seguridad de Elemental antes de su adquisición.

Tal auditoría encontró algunos problemas, por lo que Amazon a través de su filial Amazon Web Services (que sería la encargada de Elemental) centró sus esfuerzos en observar más de cerca el producto principal de Elemental, sus servidores.

Estos servidores son de alto rendimiento y cuestan una pequeña fortuna, pero lo interesante de esta cuestión es que todos fueron ensamblados por Super Micro Computer, conocida como Supermicro y con sede en los EEUU, concretamente en San José.

Para los que no lo sepan, Supermicro es el mayor fabricante de placas base del mundo con una cuota de mercado abismal, en palabras de un alto funcionario en las investigaciones de este caso, afirmó que Supermicro es el Microsoft del hardware.

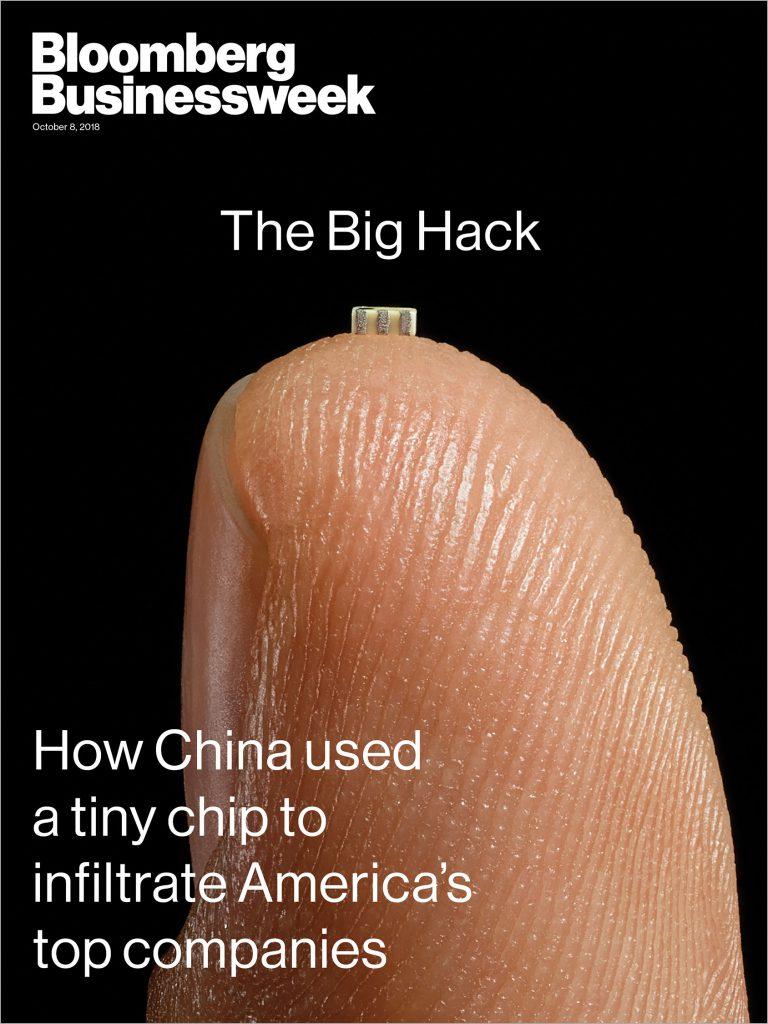

En plena investigación de las placas base de los servidores los evaluadores encontraron un pequeño microchip, de un tamaño diminuto y que no formaba parte del diseño original de las placas. Amazon hizo lo propio, dar la voz de alarma a las autoridades estadounidenses, ya que Elemental tenía servidores por contratos anteriores en el ministerio de defensa, ejercito del aire con aviones y drones de la CIA y redes de buques de armada.

La investigación estaba oficialmente abierta y bajo alto secreto. Según fuentes de organismos y funcionarios estadounidenses, el ataque por software es el que el mundo está acostumbrado a ver, pero un ataque por hardware es más difícil de lograrse pero totalmente devastador y lo más preocupante, es tremendamente complicado detectarlo pero al mismo tiempo ofrece un acceso sigiloso a largo plazo.

El chip en cuestión fue desarrollado por una unidad militar china y se construyeron en el mínimo tamaño posible camuflados como reguladores de señal. A estos chips se les incluyó memoria, capacidad de acceder a la red y suficiente potencia de procesamiento para un ataque. Los chips se insertaron en las fábricas chinas que suministraban a Supermicro a través de otras subcontratas que se veían en algunos casos amenazadas con inspecciones y en otros eran sobornadas para que se hiciese la vista gorda.

Las placas base saboteadas se abrieron paso en la cadena de suministros, de manera que Supermicro no detectó ningún sabotaje y fueron implementadas en centros de datos que llegaron, según las filtraciones, hasta a 30 super compañías como Amazon o Apple.

Entre estas compañías se encuentran agencias de espionaje estadounidenses, la NASA, y edificios gubernamentales que controlaban cámaras dentro del congreso y un largo compendio de instituciones.

Otras empresas como Apple descubrieron chips sospechosos en los servidores de Supermicro prácticamente al mismo tiempo que Amazon, sobre mayo de 2015 y al igual que esta última informaron al FBI.

Apple y Amazon fueron los únicos que se percataron

Estos dos avisos abrieron paso para que las agencias de inteligencia y FBI abriesen una investigación completa dirigida por sus equipos de ciberespías y contrainteligencia para ver que hacían dichos chips y como funcionaban.

Fotos digitales filtradas y de rayos X dieron a dichas agencias información muy importante sobre ellos, como por ejemplo que el diseño era de vanguardia, algo nunca visto hasta ahora. Además, encontraron varios tamaños distintos, todos diminutos, pero que conseguían hacerlos pasar por reguladores de energía u otros componentes comunes en las placas base.

La función de dichos chips era manipular las instrucciones de operación principal que le dicen al servidor que hacer cuando los datos se mueven a través de la placa base.

Los chips se colocaron en las placas de manera que le permitiera editar las colas de información, inyectando su propio código o alterando el orden de las instrucciones que debía seguir la CPU.

Al ser chips diminutos la cantidad de código inyectado también era ínfima pero lograba hacer dos cosas: decirle al dispositivo que se comunique con una de varias computadoras anónimas en otro lugar de internet para así más tarde cargar un código más complejo y además preparaban al sistema operativo para aceptar ese nuevo código.

Estos chips estaban conectados estratégicamente al controlador de administración de la placa base de Supermicro, dando acceso al código más sensible incluso en máquinas que estaban bloqueadas o apagadas.

El hackeo era tal, que una vez hecho podían editar línea por línea el código y acceder a máquinas virtuales consiguiendo el control total de ellas, las empresas y administraciones con placas base de Supermicro estaban totalmente desprotegidas.

Los funcionarios estadounidenses habían atrapado a China, pero solo era la punta del iceberg, necesitaban llegar al fondo del asunto. Mediante increíbles herramientas y software destinados a infiltración escudriñaron internet, seleccionaron objetivos e informantes en China y Taiwán para finalmente y después de meses de trabajo acotar el rastreo de los chips maliciosos a cuatro fábricas de subcontratación.

Dichas fábricas llevaban ensamblando para Supermicro a través de subcontratas incluso, más de dos años. Las modificaciones se hacían a base de sobornos y amenazas pero ¿quién era el brazo ejecutor? Las agencias estadounidenses dieron con el culpable, el Ejército Popular de Liberación en su rama de especialización de hardware.

En paralelo a esta investigación y gracias al software espía estadounidense, las agencias de inteligencia advirtieron que los chips habían estado haciendo ping a casi 30 empresas punteras estadounidenses. Esto dejó al pentágono con la duda de a quien informar y a quien no, pero sobre todo de cómo hacerlo.

En una reunión secreta en el pentágono, los funcionarios del departamento de defensa informaron a los tecnólogos sobre el ataque y les pidieron crear productos que fuesen capaces de detectar dichos implantes de hardware. No se dieron nombres en dicha reunión y por supuesto no se mencionó a Supermicro, aunque por los detalles técnicos para algunos quedó claro quien tenían «el enemigo» en casa.

Después de tres años desde dicha reunión no ha surgido ninguna forma comercialmente viable de detectar ataques como el de las placas base de Supermicro, además, pocas compañías tienen los recursos de Apple o Amazon y aun así tuvieron serios problemas para encontrar el hackeo.

En palabras de uno de los asistentes a esa reunión dijo que este hackeo está a la vanguardia de la vanguardia y no existe una solución tecnológica fácil para evitarlo.

Esto es sin duda calificable como «el gran hackeo».